sha1和md5,SHA1与MD5,两种加密算法的对比解析

SHA1和MD5都是广泛使用的哈希算法,用于数据完整性验证和密码存储,SHA1基于MD5,但更安全,具有更长的160位输出,MD5则生成128位输出,速度较快但易受碰撞攻击,两者都存在安全风险,现代加密应用更推荐使用SHA-256等更安全的算法。

SHA1与MD5:揭秘数据安全的“指纹”技术

用户解答: 嗨,我最近在做一个项目,需要处理一些数据加密的问题,我在网上看到了SHA1和MD5这两种加密算法,但是不太明白它们的具体区别和用途,你能给我简单介绍一下吗?

SHA1和MD5都是广泛使用的加密散列函数,它们在数据安全和完整性验证中扮演着重要角色,下面,我将从几个方面来解释这两种算法。

一:SHA1与MD5的基本概念

- 定义:SHA1(Secure Hash Algorithm 1)和MD5(Message-Digest Algorithm 5)都是散列函数,用于将任意长度的数据转换为固定长度的数据摘要。

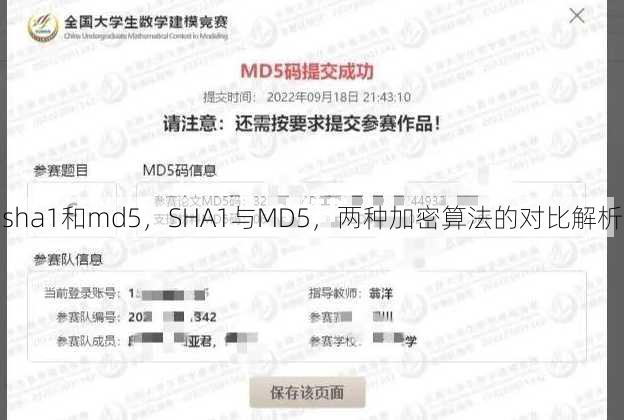

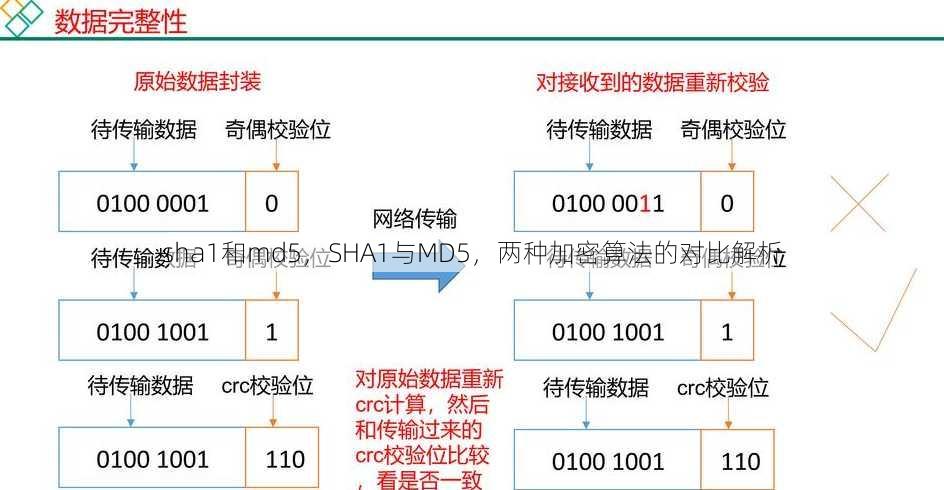

- 目的:这些摘要可以用来验证数据的完整性,确保数据在传输或存储过程中没有被篡改。

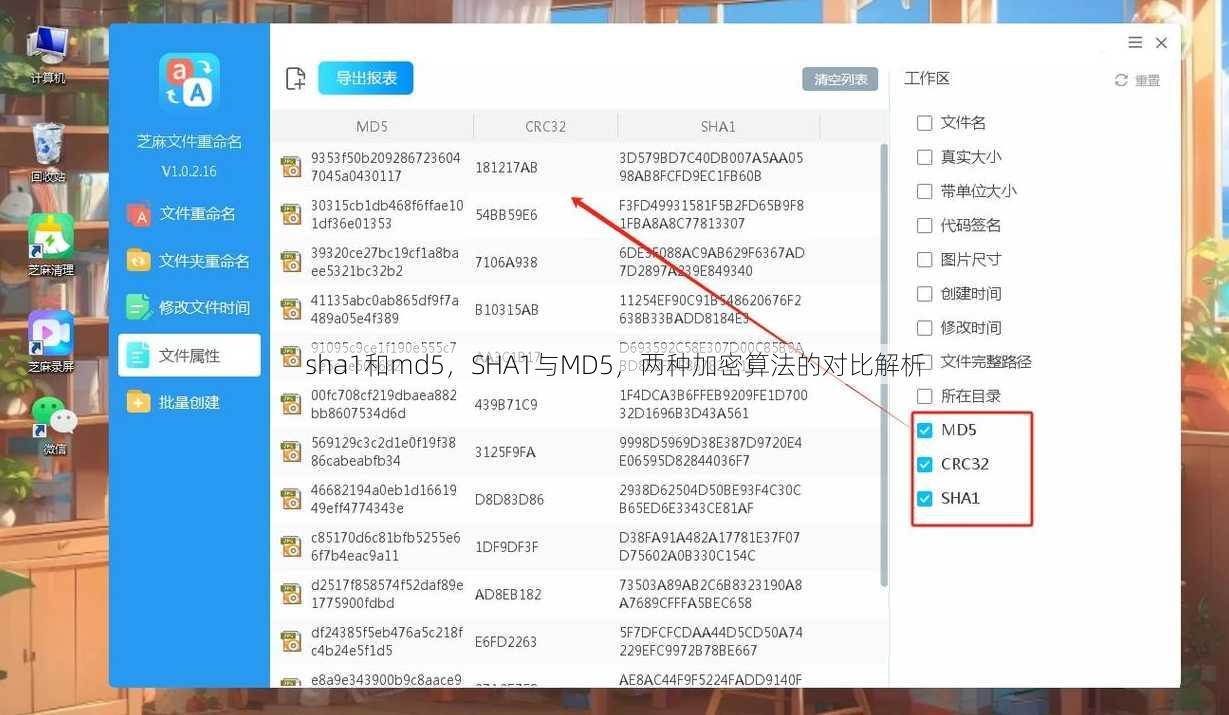

- 应用:SHA1和MD5广泛应用于文件校验、密码存储、数字签名等领域。

二:SHA1与MD5的算法差异

- 安全性:SHA1比MD5更安全,因为其设计考虑了更复杂的数学原理,使得破解更加困难。

- 碰撞风险:MD5存在碰撞风险,即不同的输入可能产生相同的输出,而SHA1的碰撞风险相对较低。

- 计算速度:MD5的计算速度比SHA1快,但安全性较低。

三:SHA1与MD5的适用场景

- 安全性要求高的场合:如数字签名、安全通信等,应优先选择SHA1。

- 性能要求高的场合:如快速验证文件完整性,可以考虑使用MD5。

- 兼容性要求:某些老旧系统可能只支持MD5,因此在升级时需要考虑兼容性问题。

四:SHA1与MD5的发展历程

- 起源:MD5由Ron Rivest在1991年设计,而SHA1则是由NIST在1995年发布。

- 更新:由于MD5的碰撞问题,NIST在2012年发布了SHA-256,作为SHA1的替代品。

- 淘汰:由于SHA1也存在碰撞问题,NIST建议在2020年后不再使用SHA1。

五:SHA1与MD5的未来展望

- 替代方案:随着加密技术的发展,SHA-256等更安全的算法将成为主流。

- 安全升级:对于仍在使用SHA1和MD5的系统,应尽快升级到更安全的算法。

- 持续研究:加密技术不断发展,未来可能会有更安全、更高效的加密算法出现。

SHA1和MD5都是重要的加密散列函数,它们在数据安全和完整性验证中发挥着重要作用,了解它们的区别和适用场景,有助于我们在实际应用中选择合适的加密算法,确保数据的安全。

其他相关扩展阅读资料参考文献:

SHA1和MD5:加密散列算法简述

随着信息技术的飞速发展,数据安全与保护日益受到人们的关注,在数字世界中,SHA1和MD5作为经典的密码散列算法,发挥着重要的作用,本文将地介绍这两种算法,并分别从展开详细阐述。

关于SHA1算法

SHA1算法简介

SHA1(Secure Hash Algorithm 1)是一种加密散列算法,用于生成数据的唯一标识,其输出固定为160位,通常呈现为40个十六进制数的哈希值,由于其安全性较高,SHA1广泛应用于数字签名、密码存储等领域,但随着计算能力的提升,SHA1的安全性也受到挑战。

SHA1算法特点

(1)安全性较高:由于算法设计复杂,使得生成哈希值的过程难以逆向工程。 (2)碰撞抵抗性好:在现有技术条件下,难以找到两个不同的输入产生相同的哈希值。 (3)运算效率较高:相对于其他加密算法,SHA1在速度上具有一定的优势。

SHA1的应用场景

(1)数字签名:用于验证数据的完整性和来源。 (2)密码存储:结合盐值使用,提高密码存储安全性。 (3)文件校验:用于验证文件在传输过程中是否被破坏或篡改。

关于MD5算法

MD5算法简介

MD5(Message Digest Algorithm 5)是一种广泛应用的密码散列函数,用于确保数据的完整性,它将任意长度的数据转换为固定长度的哈希值,通常为128位,以32位十六进制数的形式呈现,尽管MD5的安全性受到挑战,但在某些场景下仍具有一定的应用价值。

MD5算法特点

(1)计算效率高:算法设计简洁,计算速度快。 (2)固定长度输出:生成哈希值长度固定,便于存储和传输。 (3)一定的安全性:对于大多数应用场景,MD5仍具有一定的安全性。

MD5的应用场景

(1)文件校验:验证文件的完整性,确保文件在传输过程中未被篡改。 (2)密码存储:虽然存在安全隐患,但在某些场景下仍可用于密码存储的校验。 (3)数字签名:用于验证数据的来源和完整性,但由于其安全性较低,不建议在高度安全要求的场景中使用。 四、SHA1与MD5的比较及发展趋势 二者比较:虽然SHA1和MD5都是散列算法,但SHA1在安全性和抗碰撞性方面表现更优,在实际应用中,应根据需求选择合适的算法。2发展趋势:随着量子计算技术的发展,传统的哈希算法将面临挑战,可能需要更为安全的加密算法来保障数据安全。替代方案:一些新型的哈希算法如SHA-3、BLAKE等正在逐渐得到应用,以应对日益增长的安全需求,SHA1和MD5作为经典的密码散列算法,在特定场景下仍具有一定的应用价值,但随着技术的发展,我们需要关注其安全性问题,并寻求更为安全的替代方案。

“sha1和md5,SHA1与MD5,两种加密算法的对比解析” 的相关文章

hoverfly,探索Hoverfly,下一代网络数据监控工具

Hoverfly是一种昆虫,属于膜翅目,与蜜蜂和黄蜂有亲缘关系,它们通常体型较小,翅膀透明,飞行时呈摇晃状,Hoverflies以花蜜为食,对植物授粉有重要作用,它们还是捕食其他小昆虫的天敌,有助于生态平衡,在我国,hoverfly种类繁多,分布广泛。用户提问:大家好,我想了解一下hoverfly是...

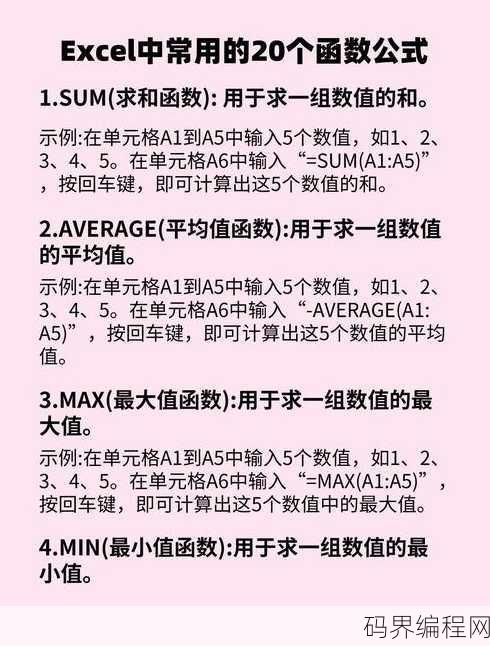

excel函数公式运用详细操作大全,Excel函数与公式实战手册,详尽操作指南

《Excel函数公式运用详细操作大全》是一本全面介绍Excel函数及公式的实用指南,书中详细介绍了各种函数的使用方法、参数设置、公式构建技巧,并配以丰富的实例解析,读者可通过本书快速掌握Excel函数公式的运用,提高工作效率,书中内容涵盖基础函数、日期与时间函数、数学与三角函数、统计函数、文本函数等...

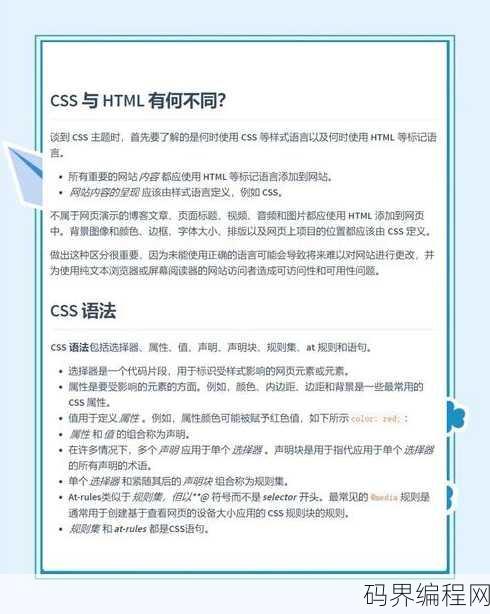

css主要学什么,CSS核心知识与技能学习指南

CSS(层叠样式表)主要学习如何控制网页的布局、外观和样式,这包括颜色、字体、间距、对齐、背景等视觉元素,以及如何使用选择器定位和修改页面上的特定元素,CSS还涵盖了响应式设计,使网页在不同设备上均能良好显示,以及动画和过渡效果,增强用户体验,学习CSS是网页设计和开发的基础技能之一。CSS主要学什...

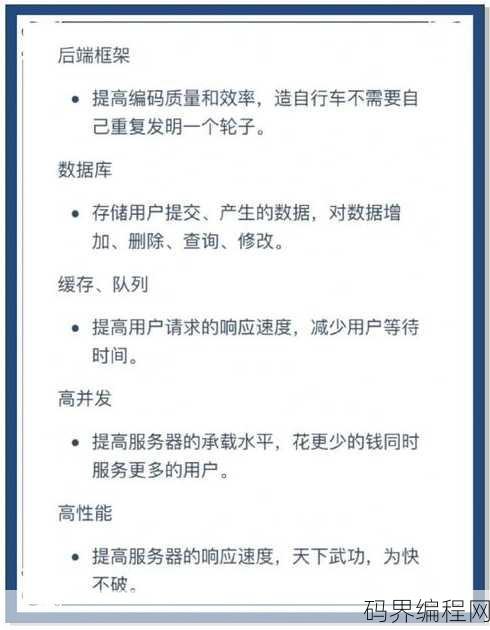

前端和后端什么区别,前端与后端技术领域的核心差异揭秘

前端和后端是网站或应用程序开发的两个主要部分,前端主要负责用户界面和用户体验,包括网页设计、交互效果和用户输入处理,如HTML、CSS和JavaScript等技术,后端则负责处理服务器、数据库和应用程序逻辑,确保数据的安全性和稳定性,通常使用如Python、Java、PHP等编程语言,简言之,前端关...

python爬虫接单多少钱,Python爬虫接单价格行情揭秘

Python爬虫接单的价格因项目复杂度、需求、服务提供者的经验和地理位置等因素而异,简单的爬虫项目可能在几百到几千元人民币之间,而复杂的项目或需要定制化开发的爬虫可能需要上万元,具体价格需要根据项目具体情况进行评估和报价。Python爬虫接单,多少钱? 用户解答: 我在网上看到了很多关于Pyth...

网页设计作业html成品免费,免费获取,网页设计HTML成品作业

本网页设计作业为HTML成品,免费提供,该作业包含丰富的网页设计元素,如图片、文字、动画等,适用于各种场合展示,用户可轻松下载并应用于个人或商业项目,无需额外付费。 大家好,我是小王,最近在学习网页设计,为了完成作业,我一直在寻找一些免费的HTML成品,今天我就来分享一下我的经验,希望能帮到大家。...