struts2漏洞特征,Struts2漏洞特点解析

Struts2漏洞特征主要包括以下几点:一是攻击者可以通过构造特殊的HTTP请求,利用Struts2框架中的漏洞进行远程代码执行;二是漏洞攻击往往伴随着恶意代码的注入,可能对系统造成严重破坏;三是攻击者可以利用漏洞获取系统权限,进而控制整个系统;四是漏洞攻击可能针对企业内部网络,造成数据泄露和业务中断;五是漏洞攻击可能针对特定版本的Struts2框架,因此需要及时更新系统以防范风险。

解析Struts2漏洞特征

我在工作中遇到了一个棘手的漏洞问题,经过一番调查,发现是Struts2框架存在漏洞,作为一个普通用户,我对Struts2漏洞特征并不是很了解,我就来和大家一起探讨一下Struts2漏洞的特征,希望能帮助大家更好地了解这个框架的潜在风险。

Struts2漏洞的介绍

Struts2是一款流行的Java Web框架,被广泛应用于企业级应用开发,由于其历史悠久,部分版本存在安全漏洞,容易受到攻击,以下是Struts2漏洞的一些特征:

漏洞类型

- 远程代码执行(RCE):攻击者可以通过构造特定的HTTP请求,执行远程代码,从而控制受影响的系统。

- 跨站脚本(XSS):攻击者可以通过注入恶意脚本,使受害者访问恶意网站时,在受害者浏览器中执行恶意代码。

- 信息泄露:攻击者可以获取系统敏感信息,如用户名、密码等。

漏洞成因

- 代码缺陷:Struts2框架在设计过程中存在一些缺陷,导致攻击者可以利用这些缺陷进行攻击。

- 配置不当:部分用户在部署Struts2框架时,未进行合理的配置,导致漏洞被利用。

Struts2漏洞特征详解

我将从以下几个,详细解析Struts2漏洞的特征:

漏洞触发条件

- 漏洞利用代码:攻击者需要构造特定的HTTP请求,才能触发漏洞。

- 漏洞触发路径:漏洞触发路径通常为Web应用的URL,如http://example.com/struts2/xss。

- 漏洞触发参数:漏洞触发参数通常为GET或POST请求中的参数,如param1=value1。

漏洞攻击方式

- 反射型XSS:攻击者通过构造特定的HTTP请求,将恶意脚本注入到响应中,使受害者访问恶意网站时,在受害者浏览器中执行恶意代码。

- 存储型XSS:攻击者将恶意脚本存储在Web服务器上,当受害者访问该页面时,恶意脚本会被执行。

- SQL注入:攻击者通过构造特定的HTTP请求,将恶意SQL代码注入到数据库查询中,从而获取数据库敏感信息。

漏洞影响范围

- Web应用:受影响的Web应用可能包括企业级应用、电商平台、在线教育平台等。

- 操作系统:漏洞可能影响Windows、Linux、macOS等操作系统。

- 数据库:漏洞可能影响MySQL、Oracle、SQL Server等数据库。

漏洞修复方法

- 升级Struts2框架:将Struts2框架升级到最新版本,修复已知漏洞。

- 修改配置:修改Web应用的配置,关闭不必要的功能,降低漏洞风险。

- 使用安全编码规范:遵循安全编码规范,避免代码缺陷。

漏洞防护措施

- 使用Web应用防火墙(WAF):WAF可以检测并阻止恶意请求,降低漏洞风险。

- 定期进行安全审计:定期对Web应用进行安全审计,发现并修复漏洞。

- 提高安全意识:提高开发人员的安全意识,避免编写存在安全风险的代码。

Struts2漏洞是一个严重的安全问题,我们需要认真对待,通过了解Struts2漏洞的特征,我们可以更好地预防和应对这个风险,希望这篇文章能帮助大家更好地了解Struts2漏洞,提高安全防护能力。

其他相关扩展阅读资料参考文献:

漏洞类型分析

-

远程代码执行漏洞

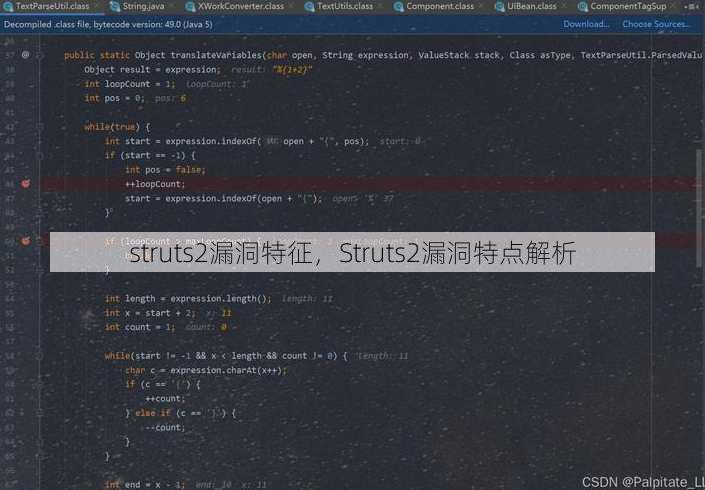

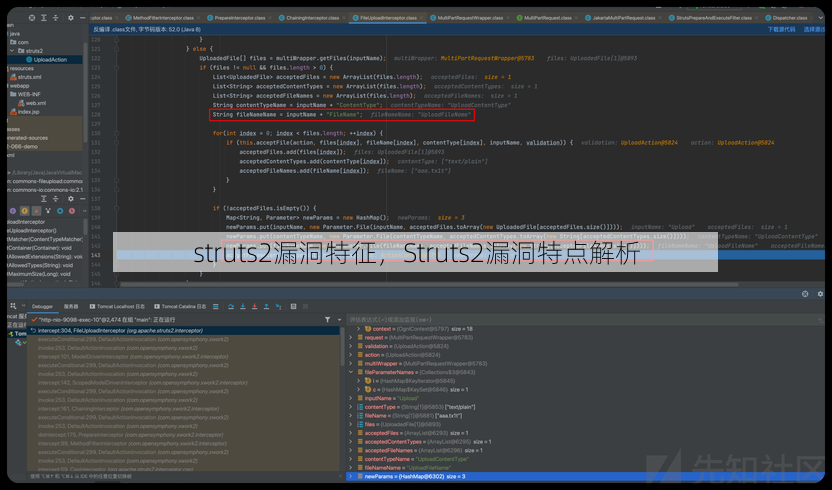

Struts2框架的核心漏洞之一是远程代码执行(RCE),其特征在于攻击者可通过构造恶意请求,绕过框架的输入过滤机制,直接执行任意代码。S2-001漏洞利用OGNL(Object-Graph Navigation Language)表达式注入,使攻击者在Action参数中插入可执行代码,最终通过@java.lang.Runtime@getRuntime().exec()等方法实现系统控制,这类漏洞的触发条件通常与Action参数的动态处理机制相关,攻击者无需权限即可完成攻击,危害范围极大,可能导致服务器被完全接管。 -

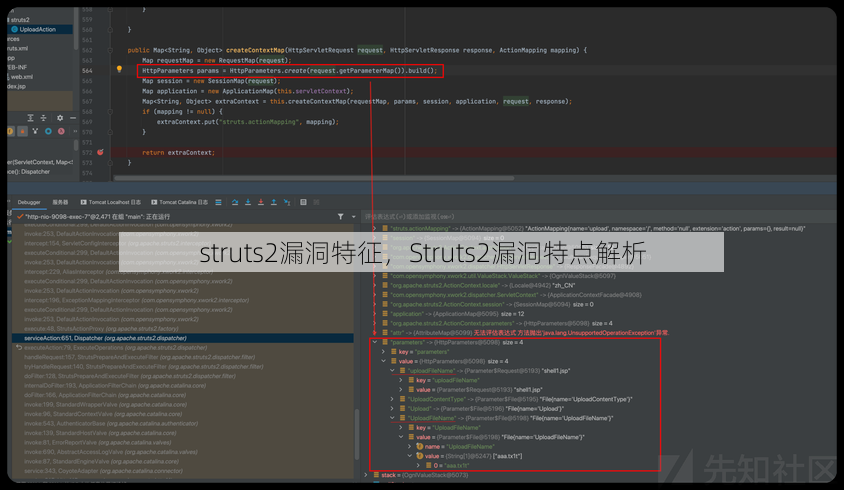

文件上传漏洞

Struts2的文件上传功能若未正确限制,会成为文件上传漏洞的突破口,其特征表现为攻击者可上传恶意文件(如WebShell),并通过特定路径访问执行。S2-016漏洞允许上传任意文件到服务器,若未对文件类型和存储路径进行严格校验,攻击者可上传.jsp或.php文件并利用,此类漏洞的高危性在于其可结合其他漏洞(如命令注入)形成组合攻击,常被用于持久化控制。 -

命令注入漏洞

Struts2的命令注入漏洞主要源于参数未正确转义,导致攻击者可执行系统命令。S2-002漏洞通过语法将用户输入直接嵌入到Action参数中,若未过滤特殊字符,攻击者可构造%{123*123}等表达式触发命令执行,此类漏洞的特征是攻击链短且隐蔽性强,常通过合法请求伪装成恶意指令,易被用于数据窃取或服务破坏。

攻击方式解析

-

利用特定参数构造恶意请求

攻击者通过分析Struts2的Action参数处理逻辑,构造包含恶意代码的请求。S2-001漏洞利用语法,将用户输入作为OGNL表达式执行,无需服务器配置文件修改即可完成攻击,此类攻击方式依赖对框架内部机制的深入理解,常通过GET或POST请求实现。 -

利用第三方组件或插件漏洞

Struts2框架依赖的第三方组件(如Jakarta插件)若存在漏洞,可能成为攻击入口。S2-016漏洞与Apache Struts的jakarta插件相关,攻击者通过上传恶意文件并触发特定逻辑,绕过框架本身的防护机制,此类攻击方式需要结合组件漏洞的利用条件,可能通过文件路径遍历或权限越权达成目标。 -

利用默认配置或弱口令漏洞

部分Struts2应用因未修改默认配置或存在弱口令,导致攻击者可直接访问管理接口。S2-033漏洞利用默认的struts.mapper.ordinal配置,通过修改参数顺序触发漏洞,此类攻击方式无需复杂构造,依赖管理员的疏忽或配置错误,常见于未启用安全模式的系统。

防御策略探讨

-

及时更新框架与依赖组件

Struts2漏洞的修复通常依赖官方补丁。S2-001漏洞在2017年被修复,但许多系统因未及时升级仍存在风险,防御的核心在于保持框架版本与第三方组件的同步更新,避免使用已知漏洞版本,建议通过struts.version参数检查当前版本,并定期扫描依赖库的漏洞信息。 -

严格校验与过滤用户输入

防御文件上传漏洞的关键是对文件类型、扩展名和存储路径进行双重校验,使用白名单机制限制允许的文件格式(如仅接受.jpg、.pdf),并结合服务器端文件存储规则(如禁止上传到/webapp/目录)。对所有输入参数进行转义处理,防止OGNL表达式注入,例如使用struts.ognl.allowStaticMethodAccess参数关闭静态方法调用功能。 -

配置安全模式与访问控制

启用Struts2的安全模式(如struts.devMode设为false)可有效减少漏洞利用风险。S2-016漏洞在安全模式下因文件上传限制而失效。通过基于角色的访问控制(RBAC)限制用户权限,例如禁止普通用户访问上传接口,防御措施还应包括设置严格的CORS策略,防止跨域请求引发漏洞。 -

部署Web应用防火墙(WAF)

使用WAF可拦截恶意请求,例如通过规则匹配检测、等特殊字符,阻断潜在攻击。ModSecurity规则库可针对Struts2漏洞编写特定规则,如ARGS:=%{}触发告警,WAF的部署需结合漏洞特征进行规则定制,避免误报的同时覆盖高危攻击场景。

漏洞影响评估

-

数据泄露与系统失控

Struts2漏洞可能导致敏感数据泄露(如数据库配置、用户凭证)或系统完全失控(如远程执行任意命令)。S2-001漏洞曾被用于窃取企业内部信息,而S2-016漏洞则被用于部署WebShell,此类影响通常与漏洞利用的深度和攻击者的权限相关,高危漏洞可能引发连锁式安全事件。 -

服务中断与业务损失

漏洞利用可能导致服务器资源耗尽(如拒绝服务攻击)或业务逻辑被篡改。S2-033漏洞通过修改参数顺序,可能触发无限循环导致服务崩溃,此类影响直接威胁企业运营,需通过漏洞修复和应急响应减少损失。 -

合规性风险与法律后果

未修复Struts2漏洞可能导致违反网络安全法规(如《网络安全法》),企业可能面临罚款或法律责任。GDPR要求对数据泄露事件进行及时通报,而漏洞未修复则可能被视为管理疏忽,此类风险需通过漏洞扫描和合规审计规避,建议将漏洞修复纳入安全评估体系。

漏洞修复与加固实践

-

应用官方补丁与安全更新

Struts2官方定期发布安全补丁,例如S2-001漏洞的修复版本为Struts 2.3.28,防御的关键在于及时应用补丁,避免使用过时版本,建议通过struts.version参数确认补丁是否生效,并定期检查官方公告。 -

配置安全策略与限制功能

通过修改struts.xml配置文件,禁用不必要的功能模块(如struts.multipart.maxSize限制文件大小)。启用安全过滤器(如struts.filter)拦截恶意请求,关闭struts.ognl.allowStaticMethodAccess可防止静态方法调用,降低RCE漏洞风险。 -

开展渗透测试与日志监控

定期进行渗透测试可发现潜在漏洞,例如使用工具如Burp Suite或OWASP ZAP模拟攻击。监控服务器日志(如Apache或Nginx日志),检测异常请求模式(如频繁出现或字符),此类措施可帮助及时发现攻击行为,实现漏洞的主动防御。

Struts2漏洞的特征不仅体现在技术层面,更与开发习惯、安全配置和管理策略密切相关。通过系统化的漏洞分析、攻击方式识别和防御措施实施,企业可有效降低风险。漏洞的防范需结合技术手段与管理流程,形成闭环安全体系。

“struts2漏洞特征,Struts2漏洞特点解析” 的相关文章

transform的用法,深入解析transform的多种用法

transform函数在编程中用于数据转换,其用法通常包括指定输入输出类型、转换函数以及转换后的数据存储方式,在Python中,可以使用pandas库中的transform方法对DataFrame进行数据转换,如计算新列或修改现有列,使用时需传入一个函数,该函数定义了如何从现有数据生成新数据,然后t...

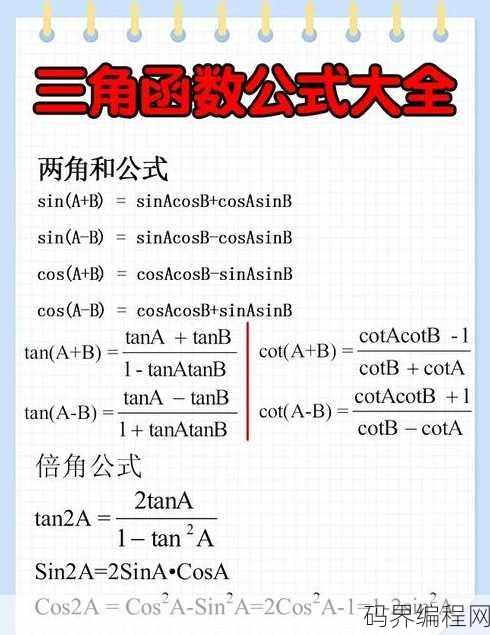

反三角函数计算器在线计算arcsin,在线反正弦计算器,快速求解arcsin函数值

介绍了一种在线反三角函数计算器,特别用于计算arcsin(反正弦)值,该工具允许用户输入一个角度的sin值,然后自动计算出对应的角度值,适用于数学、工程和科学计算等领域,用户只需访问相关网站,输入sin值,即可快速得到arcsin结果。轻松掌握反三角函数计算器在线计算arcsin——让数学难题不再难...

黑客编程入门视频教学,新手必看,黑客编程入门视频教程合集

本视频教程为初学者量身打造,从基础入门到实战应用,地讲解黑客编程的技巧和知识,通过学习,你将掌握常见的黑客攻击手法、防护措施及网络安全知识,为成为一名专业的黑客奠定坚实基础,视频涵盖多个实用案例,让你轻松入门,快速提升技能。黑客编程入门视频教学——开启你的网络安全之旅** 作为一名初学者,我一直在...

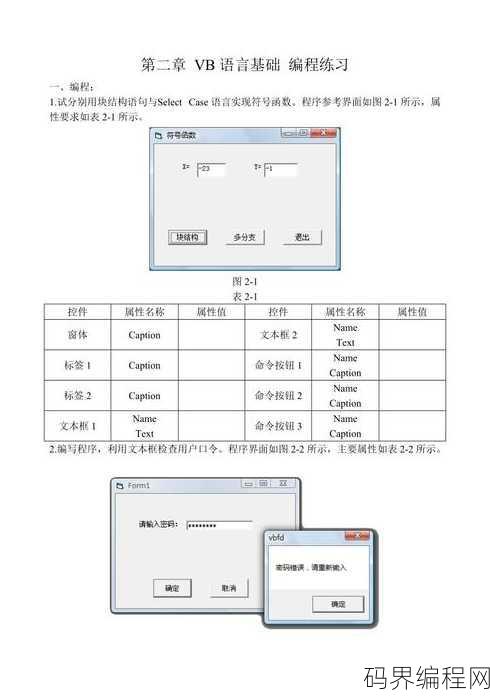

vb语言编写,VB语言编程技巧与应用

您未提供具体内容,因此我无法为您生成摘要,请提供您希望摘要的内容,以便我为您生成合适的摘要。VB语言编写之旅 用户解答: 嗨,我是一名初学者,最近对VB语言很感兴趣,想学习一下,但是我对VB语言一无所知,不知道从何入手,请问有没有什么好的建议或者教程推荐呢? 下面,我将从几个出发,为你详细解答...

网站转让出售,在线平台网站转让与出售信息汇总

本网站转让出售,拥有稳定的用户流量和完善的运营体系,平台涵盖多领域内容,具备良好的盈利潜力,售价合理,适合有志于拓展网络业务的企业或个人,有意者请联系,详谈合作事宜。揭秘如何轻松实现资产变现 用户解答: 大家好,我最近在考虑将我经营多年的网站转让出去,这个网站是我心血结晶,但随着个人发展方向的改...

个人引导页源码,个性化引导页源码分享

个人引导页源码是指用于创建个性化引导页的代码,通常用于在用户首次访问网站或应用时展示关键信息或功能介绍,这些源码可以是HTML、CSS和JavaScript的组合,通过自定义样式和交互效果,为用户提供独特的用户体验,这些引导页通常包含品牌元素、关键信息、操作指引等,有助于用户快速了解和使用产品。...