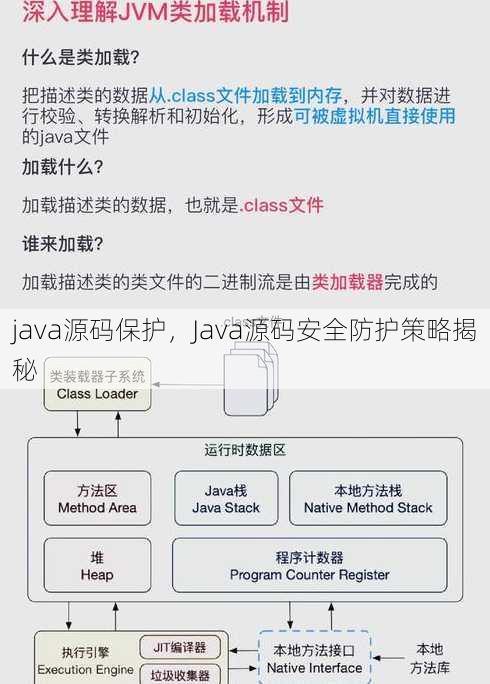

java源码保护,Java源码安全防护策略揭秘

Java源码保护是指采取措施防止Java源代码被非法复制、修改或泄露,这通常包括使用混淆、加壳、加密等技术,混淆技术通过改变类名、方法名和变量名,使得源代码难以理解,加壳则是将编译后的字节码文件封装成难以逆向工程的形式,加密则是对字节码进行加密处理,只有解密后才能运行,通过这些方法,可以有效地保护Java源码不被非法使用。

Java源码保护:揭秘代码安全防线

真实用户解答: “我最近在开发一个Java项目,担心源码泄露会导致项目被抄袭,请问有哪些方法可以保护Java源码不被轻易获取?”

Java源码保护是软件开发中的一个重要环节,它关系到项目的知识产权和商业利益,以下将从几个深入探讨Java源码保护的方法。

一:混淆技术

使用混淆工具: 混淆是保护Java源码的一种常用方法,它可以将源码中的类名、方法名、变量名等替换成无意义的名称,增加代码的可读性,同时难以逆向工程。

混淆策略选择: 选择合适的混淆策略对于保护源码至关重要,可以设置混淆级别、混淆类型、混淆过滤器等,以确保混淆效果。

混淆后的调试: 混淆后的代码在调试时可能会遇到困难,因此需要在混淆过程中保留一些关键信息,以便在需要时能够快速定位问题。

二:代码混淆与反混淆

代码混淆: 代码混淆是保护源码的第一步,通过混淆工具将源码转换成难以理解的字节码。

反混淆风险: 尽管混淆可以增加代码的复杂性,但仍然存在被反混淆的风险,除了混淆外,还需要采取其他措施。

代码混淆与反混淆的平衡: 在保护源码时,需要在代码混淆与反混淆之间找到一个平衡点,既要保证代码的安全性,又要保证代码的可维护性。

三:数字签名

数字签名的作用: 数字签名可以确保代码的完整性和真实性,防止代码在传输过程中被篡改。

数字签名的实现:

Java提供了java.security包中的Signature类来实现数字签名。

数字签名的验证: 在运行时,可以通过验证数字签名来确保代码的来源和完整性。

四:许可证和版权声明

许可证的重要性: 在发布Java源码时,明确指出许可证和版权声明可以保护代码的知识产权。

许可证的种类: 常见的Java许可证包括Apache License 2.0、GPL、MIT等。

版权声明的编写: 在代码中添加版权声明,明确指出代码的版权所有者和使用限制。

五:源码控制与访问控制

源码控制: 使用源码控制系统(如Git)可以管理代码的版本,防止源码泄露。

访问控制: 对源码库进行访问控制,限制只有授权人员才能访问和修改代码。

源码备份: 定期备份源码,以防不测事件导致源码丢失。

Java源码保护是一个复杂的过程,需要综合考虑多种方法,通过混淆技术、数字签名、许可证和版权声明、源码控制与访问控制等多种手段,可以有效保护Java源码的安全,在实际应用中,应根据项目的具体需求选择合适的保护措施。

其他相关扩展阅读资料参考文献:

-

代码混淆的核心原理与应用

- 混淆的核心原理是通过破坏代码的可读性来实现保护

Java源码保护中最常用的技术是代码混淆,其本质是通过修改变量名、控制流、字符串加密等方式,使反编译后的代码难以理解,将main方法重命名为a,将类名替换为随机生成的字符串,甚至通过插入无意义的代码块打乱逻辑结构,从而增加逆向分析的难度。 - 混淆工具的选择需兼顾效率与安全性

常用工具包括ProGuard、R8、Obfuscar等,其中ProGuard是Android官方支持的混淆工具,而R8是其升级版,支持更高效的代码压缩和优化,Obfuscar则专注于.NET平台,但也可用于Java项目,选择工具时需评估其对性能的影响,避免因混淆导致程序运行缓慢。 - 混淆的局限性在于无法完全阻止逆向分析

尽管混淆能显著增加逆向成本,但高级攻击者仍可通过反编译工具还原逻辑,混淆通常作为基础保护手段,需结合其他技术(如加密)形成多层防御,某电商系统曾因仅依赖混淆导致核心算法被破解,后通过加密关键函数实现二次保护。

- 混淆的核心原理是通过破坏代码的可读性来实现保护

-

加密技术的实现方式与挑战

- 整体加密需将代码打包为密文并运行时解密

整体加密通过将Java字节码或源码文件加密,运行时动态解密执行,此方法可有效防止直接查看代码,但需在程序启动时加载解密密钥,若密钥泄露则保护失效,某金融应用将核心逻辑加密后,需通过硬件安全模块(HSM)动态解密,提升安全性。 - 动态加密可针对敏感函数进行局部保护

动态加密仅对关键函数(如支付接口、数据处理模块)进行加密,运行时根据条件触发解密,此方式平衡了安全性与性能,但需确保解密逻辑的隐蔽性,某游戏公司对登录验证函数加密,解密时需校验设备指纹,防止被逆向工具直接调用。 - 加密后的解密机制需避免硬编码密钥

解密密钥应通过加密算法生成,或存储在安全的密钥管理服务中,硬编码密钥容易被反编译提取,因此需采用对称加密(如AES)或非对称加密(如RSA)动态生成密钥,并在运行时通过安全通道传输,某企业使用RSA公钥加密密钥,私钥存储在服务器端,防止密钥被本地提取。

- 整体加密需将代码打包为密文并运行时解密

-

反调试技术的原理与反制措施

- 反调试的核心是检测调试器的存在

Java程序可通过检查系统调用(如ptrace)、调试符号(如debugger标志)或异常行为(如频繁的堆栈信息)来判断是否被调试,使用java.lang.management.ManagementFactory.getRuntimeMXBean().getName()检测是否存在调试器进程。 - 代码完整性检查可防止篡改

通过在程序运行时校验代码哈希值,确保代码未被修改,将原始代码哈希值硬编码到程序中,运行时计算当前代码的哈希并与预设值比对,若不一致则终止执行,此方法对防止恶意篡改有效,但需注意哈希值的存储安全。 - 反逆向分析需结合花指令与代码混淆

花指令(如int3指令)可插入无意义的机器码,干扰反汇编工具的解析,在Java字节码中插入NOP指令或异常跳转逻辑,使反编译后的代码出现逻辑断层,此技术需与混淆结合使用,以最大化保护效果。

- 反调试的核心是检测调试器的存在

-

代码签名的验证机制与局限性

- 代码签名通过数字证书确保来源可信

使用Java的java.security.Signature类对程序进行数字签名,验证签名的有效性可防止代码被篡改,开发者使用私钥对程序签名,用户通过公钥验证签名,确保代码未被第三方修改。 - 签名验证需在运行时动态校验

签名验证应在程序启动时执行,若校验失败则拒绝运行,某企业要求所有分发的JAR文件必须包含合法签名,运行时通过java.security.cert.Certificate类验证证书有效性。 - 代码签名无法阻止反编译,但能验证完整性

即使代码被反编译,签名仍可确保其未被篡改,某应用通过签名验证防止恶意修改配置文件,但核心逻辑仍需依赖其他保护措施,此技术适合用于验证第三方库或插件的合法性。

- 代码签名通过数字证书确保来源可信

-

安全框架的集成与最佳实践

- Java内置安全机制需合理配置权限控制

Java安全框架(如java.security.Policy)可通过限制系统资源访问权限保护代码,禁止程序读取敏感文件或调用特定系统API,降低攻击面,但需注意权限配置的粒度,避免过度限制导致功能异常。 - 第三方安全库可增强加密与防篡改能力

引入Bouncy Castle、KeyStore等第三方库可实现更复杂的加密算法(如SM4国密算法)和证书管理,某企业使用Bouncy Castle对敏感数据进行加密,避免依赖默认Java加密库的漏洞。 - 安全策略需动态调整以应对新威胁

通过实时监控运行环境(如检测异常访问模式)并动态调整安全策略,可应对新型攻击,某系统在检测到频繁的反调试尝试后,自动启用更严格的验证机制,提升防护水平。

- Java内置安全机制需合理配置权限控制

Java源码保护是一个多维度的技术体系,需根据实际需求选择合适的手段,混淆技术能快速提升代码可读性门槛,但需结合加密技术形成双重防护;反调试与代码签名则通过运行时检测和完整性验证增强安全性;安全框架的集成则是长期防护的基石,企业应定期评估保护策略的有效性,并通过自动化工具(如静态代码分析)检测潜在漏洞,确保源码在复杂环境下的安全性,保护的核心在于平衡安全性与实用性,避免因过度保护导致程序性能下降或开发效率降低。

“java源码保护,Java源码安全防护策略揭秘” 的相关文章

access建立学生管理数据库,构建学生管理数据库,使用Access实现高效管理

介绍了如何使用Access建立学生管理数据库,该数据库旨在高效存储和管理学生信息,包括基本信息、成绩记录、课程安排等,通过Access的直观界面和功能强大的查询工具,用户可以轻松录入、更新和检索学生数据,提高学生信息管理的效率和准确性。 “嗨,我是一名中学教师,最近学校要求我们建立一套学生管理数据...

java特点,Java编程语言的独特魅力

Java具有跨平台、面向对象、自动内存管理、丰富的类库、多线程等特性,作为一种通用编程语言,Java适用于开发企业级应用、Android应用、Web应用等,其“一次编写,到处运行”的理念,使得Java在软件开发领域具有广泛的应用,Java的强类型、静态类型和编译型等特点,提高了代码的可读性和可维护性...

python量化交易编程自学,Python量化交易编程入门指南

Python量化交易编程自学指南,适合初学者入门,涵盖Python基础、量化交易概念、策略开发、回测与优化等方面,通过实例教学,逐步掌握量化交易编程技能,实现自动交易,本书内容丰富,适合有志于量化交易领域的学习者。 你好,我是一名对量化交易很感兴趣的新手,最近在自学Python进行量化交易编程,我...

strength,发掘内在力量,探索strength的无限可能

本文深入探讨了“strength”这一概念,强调发掘内在力量的重要性,文章指出,通过探索strength的无限可能,个体可以挖掘潜能,实现自我成长与突破,作者鼓励读者积极面对挑战,不断挑战自我,以发现和释放自身强大的内在力量。探索“力量”的内涵 用户解答: “力量”这个词,在我们生活中无处不在,...

python中文版软件下载,Python中文版软件免费下载指南

Python中文版软件下载指南:本文将介绍如何下载并安装Python中文版软件,访问Python官方网站或可信第三方下载平台,选择适合的Python版本,根据操作系统选择Windows、macOS或Linux版,下载完成后,运行安装程序,选择中文语言,并按照提示完成安装,安装过程中可自定义安装路径和...

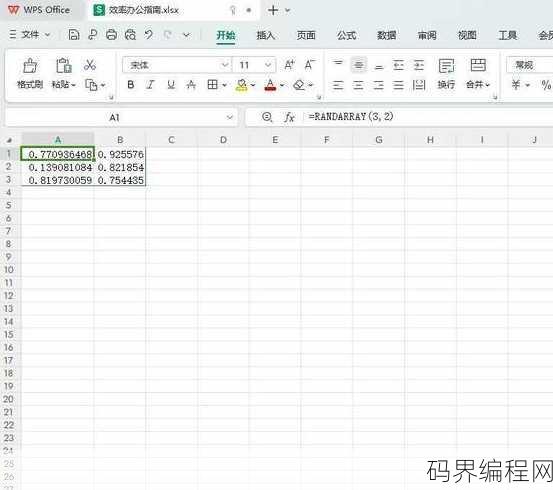

rand函数生成的随机数范围,探索rand函数随机数生成范围

rand函数生成的随机数范围通常取决于实现的具体编程语言或库,在C语言中,rand()函数通常生成一个伪随机数,范围是从0到RAND_MAX(通常至少为32767),不同的编程环境或库可能定义了不同的RAND_MAX值,在使用rand()函数之前,通常需要通过srand()函数设置随机数种子,以确保...